VPN vs ZTNA: 보안 원격 접속, 당신의 선택은?

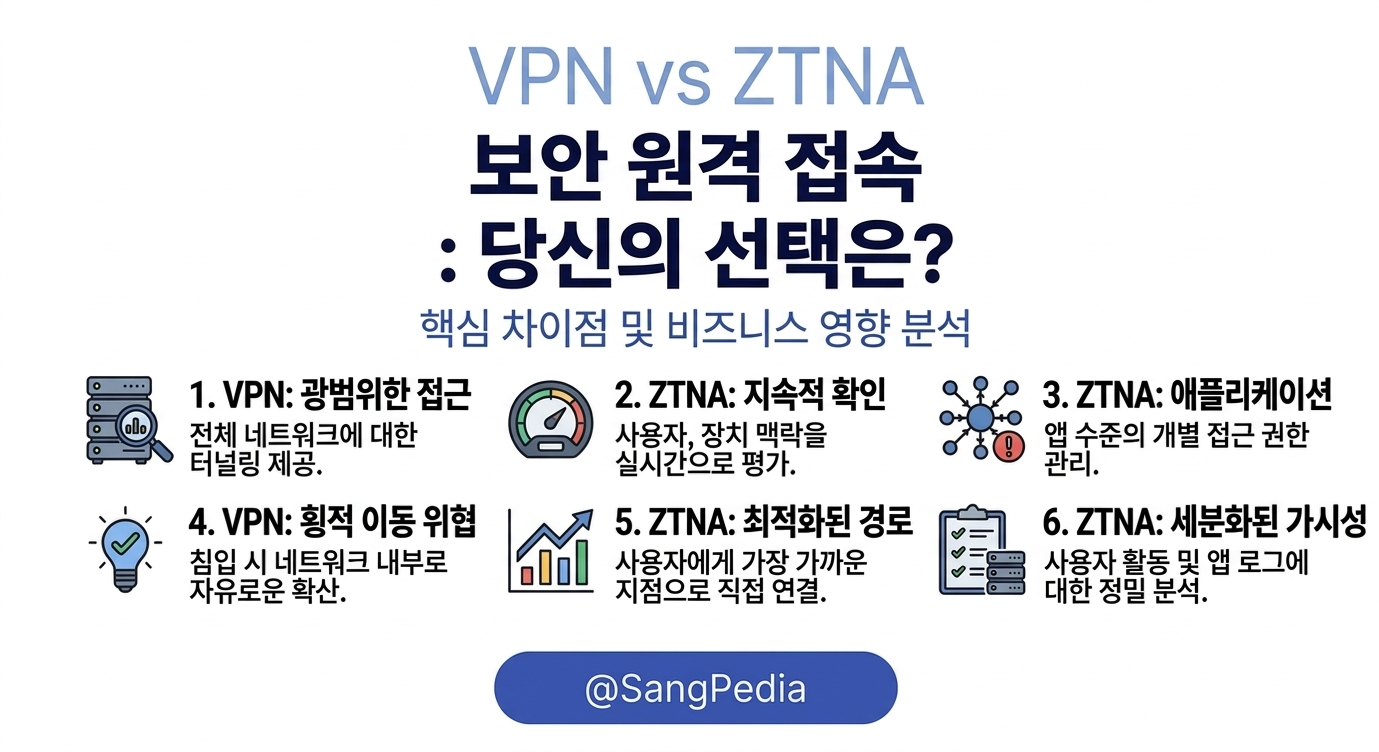

VPN과 ZTNA는 안전한 원격 접속을 제공하는 대표적인 기술이지만, 접근 방식과 보안 수준에서 큰 차이를 보입니다. VPN은 전통적인 네트워크 보안 모델을 기반으로 하는 반면, ZTNA는 제로 트러스트 원칙을 따릅니다. 이 글에서는 두 기술의 핵심 차이점을 비교 분석하고, 조직의 요구 사항에 맞는 최적의 솔루션을 선택하는 데 필요한 정보를 제공합니다. 원격 접속 환경의 보안 강화를 고민하는 IT 인프라 의사결정자라면 반드시 읽어야 할 글입니다.

목차

VPN 상세

VPN(Virtual Private Network)은 공용 네트워크를 통해 사설 네트워크에 안전하게 접속할 수 있도록 해주는 기술입니다. VPN은 데이터를 암호화하여 전송하고, 사용자의 IP 주소를 숨겨 익명성을 제공합니다. 전통적인 VPN은 네트워크 경계 보안에 의존하며, 일단 사용자가 인증되면 네트워크 전체에 대한 접근 권한을 부여합니다.

아키텍처 개요

- 사용자는 VPN 클라이언트를 통해 VPN 서버에 접속합니다.

- VPN 클라이언트는 사용자의 데이터를 암호화하여 VPN 서버로 전송합니다.

- VPN 서버는 암호화된 데이터를 해독하고, 사내 네트워크로 전달합니다.

- 사용자는 VPN 연결을 통해 사내 네트워크의 리소스에 접근할 수 있습니다.

핵심 기능

- 데이터 암호화: VPN은 데이터를 암호화하여 전송 중에 도청되는 것을 방지합니다.

- IP 주소 마스킹: VPN은 사용자의 실제 IP 주소를 숨겨 익명성을 제공합니다.

- 보안 터널링: VPN은 공용 네트워크를 통해 안전한 통신 채널을 구축합니다.

대표 사용 사례

- 원격 근무: 직원들이 사무실 외부에서 안전하게 사내 네트워크에 접속할 수 있도록 지원합니다.

- 해외 접속: 해외에서 한국 서비스에 접속하거나, 지역 제한된 콘텐츠에 접근할 수 있도록 합니다.

- 보안 강화: 공용 Wi-Fi 사용 시 개인 정보 유출을 방지하고 보안을 강화합니다.

ZTNA 상세

ZTNA(Zero Trust Network Access)는 제로 트러스트 보안 모델을 기반으로 하는 기술입니다. ZTNA는 사용자를 신뢰하지 않고, 모든 접근 시도에 대해 엄격한 인증 및 권한 부여를 요구합니다. ZTNA는 네트워크 경계 보안 대신, 애플리케이션 및 리소스 단위로 세분화된 접근 제어를 제공합니다.

아키텍처 개요

- 사용자는 ZTNA 클라이언트를 통해 접속을 시도합니다.

- ZTNA 게이트웨이는 사용자의 신원을 확인하고, 다단계 인증을 요구할 수 있습니다.

- ZTNA 게이트웨이는 사용자의 역할 및 정책에 따라 접근 권한을 확인합니다.

- 사용자는 허가된 애플리케이션 및 리소스에만 접근할 수 있습니다.

핵심 기능

- 최소 권한 접근: 사용자에게 필요한 애플리케이션 및 리소스에만 접근 권한을 부여합니다.

- 지속적인 인증: 사용자의 신원을 지속적으로 확인하고, 위험 요소를 감지합니다.

- 마이크로 세분화: 네트워크를 작은 세그먼트로 나누어, 공격 범위를 제한합니다.

대표 사용 사례

- 클라우드 환경 보안: 클라우드 기반 애플리케이션 및 데이터에 대한 안전한 접근을 제공합니다.

- BYOD 환경 보안: 개인 소유 장치를 사용하는 환경에서 데이터 유출 위험을 줄입니다.

- 사이버 공격 방어: 랜섬웨어 및 데이터 유출 공격으로부터 조직을 보호합니다.

상세 비교표

| 보안 | 네트워크 전체 접근 권한, 계정 탈취 시 위험 증가 | 최소 권한 접근, 세분화된 접근 제어 |

| 비용 | 상대적으로 저렴, 초기 구축 비용 외 유지보수 비용 발생 | 초기 구축 비용 높음, 장기적으로 관리 비용 절감 가능 |

| 확장성 | 사용자 증가 시 성능 저하 가능성 | 클라우드 기반으로 높은 확장성 제공 |

| 관리 편의성 | 설정 및 관리 복잡, 중앙 집중식 관리 | 정책 기반 관리, 자동화된 운영 |

| 도입 난이도 | 비교적 쉬움, 기존 네트워크 환경에 통합 용이 | 복잡한 초기 설정, 기존 시스템과의 연동 필요 |

| 학습 곡선 | 비교적 낮음, 사용자 교육 용이 | 높음, 새로운 보안 모델에 대한 이해 필요 |

| 생태계 | 성숙한 시장, 다양한 솔루션 제공 | 성장하는 시장, 솔루션 선택 폭 넓어짐 |

| 보안 모델 | 경계 보안 | 제로 트러스트 |

| 접근 방식 | 네트워크 전체 접근 | 애플리케이션 단위 접근 |

| 인증 방식 | ID/PW, OTP | 다단계 인증, 장치 인증, 행동 분석 |

선택 가이드

- SMB: 예산이 제한적이고 간단한 원격 접속 솔루션이 필요한 경우, VPN이 적합할 수 있습니다. 하지만 기본적인 보안 취약점을 인지하고, 추가적인 보안 강화를 고려해야 합니다.

- Enterprise: 높은 수준의 보안과 세분화된 접근 제어가 필요한 경우, ZTNA가 적합합니다. 클라우드 환경과 BYOD 환경을 지원하며, 사이버 공격에 대한 방어력을 강화할 수 있습니다.

- 스타트업: 빠른 성장과 변화에 유연하게 대응해야 하는 경우, ZTNA가 적합합니다. 클라우드 기반으로 확장성이 뛰어나며, 자동화된 운영을 통해 관리 부담을 줄일 수 있습니다.

FAQ

Q1: VPN과 ZTNA 중 어떤 것이 더 안전한가요?

ZTNA는 제로 트러스트 원칙에 따라 모든 접근 시도에 대해 엄격한 인증 및 권한 부여를 요구하므로, VPN보다 더 안전하다고 할 수 있습니다. VPN은 네트워크 전체에 대한 접근을 허용하여 보안 위험을 증가시킬 수 있습니다.

Q2: ZTNA 도입 비용이 VPN보다 비싼가요?

초기 구축 비용은 ZTNA가 VPN보다 비쌀 수 있지만, 장기적으로는 관리 비용 절감 효과를 얻을 수 있습니다. ZTNA는 자동화된 운영 및 정책 기반 관리를 통해 관리 부담을 줄여줍니다.

Q3: VPN과 ZTNA를 함께 사용할 수 있나요?

네, VPN과 ZTNA를 함께 사용하여 보안을 강화할 수 있습니다. VPN은 네트워크 레벨의 보안을 제공하고, ZTNA는 애플리케이션 레벨의 보안을 제공하여 다층적인 보안 체계를 구축할 수 있습니다.

'B2B Solution > 비교' 카테고리의 다른 글

| Redis vs Memcached 심층 비교 분석: IT 인프라 선택 가이드 (0) | 2026.03.20 |

|---|---|

| SWG vs CASB: 클라우드 보안, 어떤 솔루션을 선택해야 할까요? (0) | 2026.03.20 |

| 온프레미스 vs 클라우드: IT 인프라 완벽 비교 분석 및 선택 가이드 (1) | 2026.03.20 |

| Jenkins vs GitHub Actions: CI/CD 자동화 도구 심층 비교 분석 (0) | 2026.03.15 |

| Ansible vs Terraform 비교 분석: IT 인프라 자동화, 무엇을 선택해야 할까? (0) | 2026.03.13 |